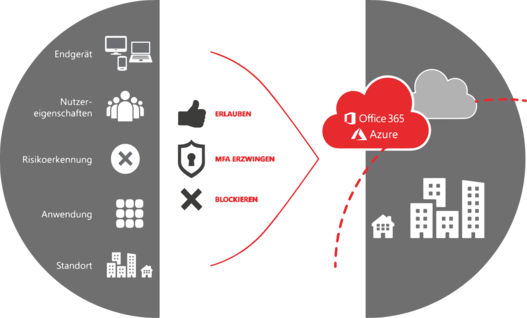

Conditional Access gewinnt in unserer digitalisierten Arbeitswelt zunehmend an Bedeutung, denn durch die Cloud verschwimmen die Grenzen traditioneller Netzwerkgrenzen immer weiter. Nutzer können Device-unabhängig von überall auf Daten und Anwendungen zugreifen und zusammenarbeiten – DER Vorteil des Modern Workplace. Dadurch wird jedoch der Schutz sensibler Unternehmensdaten durch die Kontrolle der Identität, aber auch des Endgerätes, unverzichtbar.

Conditional Access als nativer Bestandteil von Microsoft Entra ID (ehemaliger Name: Azure Actice Directory) bietet genau das: Klare Regelungen (z. B. in Wenn-dann-Form), die den Zugriff auf Daten, auch von privaten Endgeräten aus, steuern und die Balance zwischen Produktivität und Sicherheit aufrecht erhalten.

Welche Vorteile hat Conditional Access?

IT-Sicherheit erhöhen

Identitäten & verwalten

Auf Vorfälle reagieren

Compliance einhalten

Endgeräte verwalten

Welche Sicherheitsfunktionen bietet Conditional Access?

In Conditional Access werden alle Signale zusammengeführt und Entscheidungen auf folgenden Ebenen getroffen:

- Benutzer- oder Gruppenmitgliedschaft: Nur bestimmte Nutzergruppen haben Zugriff auf bestimmte Daten

- Standortabhängigkeiten: Vertrauenswürdige IP-Adressbereiche können verwalten oder gleich ganze Länderbereiche zugelassen oder blockiert werden

- Endgerät: Zugang in Abhängigkeit des benutzen Gerätes und des damit verbundenen Status

- Anwendung: Der Zugriff auf bestimmte Anwendungen kann verschiedene Conditional-Access-Richtlinien auslösen

- Echtzeit- und kalkulierte Risikoerkennung: Bei riskantem Anmeldeverfahren kann zu Kennwortänderungen/Multi-Faktor-Authentifizierung aufgefordert oder blockiert werden

- Microsoft Cloud App-Sicherheit (MCAS): Echtzeitüberwachung des Zugriffs auf Anwendungen und Sitzungen in der Cloud

Unsere Kundenreferenzen

Mit unseren Erfahrung und Expertise im Bereich IT-Security haben wir schon bei einigen Kunden erfolgreich Conditional Access - oft in Kombination mit Microsoft Intune - implementiert und so die Sicherheit von Systemen, Daten und Prozessen deutlich erhöht.

Die Vorteile der Cloud überwiegen die Risikobedenken in den meisten Fällen. Natürlich steht die Sicherheit Ihrer Daten dennoch immer an höchster Stelle. Mit unserer Expertise und den richtigen Technologien steht Ihrem abgesicherten Schritt in die Cloud nichts mehr im Wege.

Ein starkes Team: Conditional Access und Microsoft Intune

– zwei verlässliche Partner, die gut miteinander harmonieren. Kontaktieren Sie uns und erfahren Sie mehr über Ihre Möglichkeiten im Bereich Endpoint Management:

Nehmen Sie Kontakt zu uns auf

Wir freuen uns auf Sie und beraten Sie gerne in einem unverbindlichen Gespräch zu den für Sie passenden Lösungen. Hinterlassen Sie einfach Ihre Kontaktdaten, wir melden uns schnellstmöglich bei Ihnen.

Erfahren Sie mehr

Multi-Faktor-Authentifizierung

Azure Information Protection

Identity & Access Management

Identity & Access Management mit Microsoft Entra ID

Active Directory Domain Services Health Check

Endpoint Management mit Microsoft Intune

Zero Trust – oder lassen Sie jeden rein?

Spoofing und Phishing

IBM Spectrum Protect

Administrationstiefe von IAM-Systemen

Atlassian Crowd

Mobile Security mit Enterprise Mobility & Security (EMS)

Warum der Überwacher überwacht werden muss

Backup & Recovery: Cloud & On-Prem

Cloud Public-Key-Infrastruktur (PKI)

CIAM als wertvolle Unterstützung im digitalen Vertrieb

ADAC Hansa e.V.: Aufbau eines Active Directory Forest

Security & Compliance

Multi Factor Authentication (Azure und SharePoint)

Incident Kommunikationsmanagement

Containerisierung mit Open Source

IT-Trends 2025 - Teil 1: Cybersecurity

Dateizugriffsrechte verwalten mit Microsoft RMS – Teil 1

Cyberangriffe: Das kann passieren und so wappnen Sie sich

DMARC-Authentifizierung wird zum verbindlichen Standard

Microsoft Teams Telefonie für Ihr Unternehmen einrichten

IT-Modernisierung und -Strategie

Automatisierte Bereitstellung von Endgeräten mit Intune

Kissling + Zbinden: Zentrales Arbeiten in «Projektraum 365»

Managed SOC

Digital Work in Krisenzeiten

Microsoft Threat Protection Engagement

Yubico und novaCapta werden Partner

novaCapta neuer Silberpartner von Thales

Assessment für Modern Managed Services

BSI: Sicherheitswarnung für 17.000 Exchange-Server

Azure Virtual Desktop und Windows 365

novaCapta und Ontinue schließen Partnerschaft

Microsoft Data Security Engagement

Microsoft Cyber Security Assessment

NIS2 kommt: So bereiten Sie sich optimal vor

Security Awareness für mehr mehr Schutz vor Cyberangriffen

NIS2 Compliance Navigator

Microsoft Ignite 2024: Das sind unsere Highlights

Microsoft 365 Backup mit der novaCapta

Microsoft Modern SecOps Engagement

Überblick: Was kann Microsoft Dynamics?

Zehnte Microsoft Spezialisierung für novaCapta

Microsoft Azure & Azure Cloud

Microsoft Spezialisierung für Cloud Security

Neue Business Unit Managed Modern Endpoint bei novaCapta

Power Platform Übersicht

NIS2-Richtlinie: Das müssen Sie wissen

Sicherheitslücken auf Exchange Servern

Microsoft MVP Auszeichnung für Shady Khorshed

novaCapta neuer Partner von Hornetsecurity

novaCapta mit neuem Team für Cloud Security

Microsoft Teams für digitale Zusammenarbeit

SQL Server als Datenbankmanagementsystem

Microsoft Viva

Data Protection in der Cloud

Microsoft Office 365

Internet of Things

Neue Microsoft Kompetenzen für novaCapta

Systemvernetzung mit Microsoft BizTalk Server

IT-Security – Schutz vor Cyberangriffen

Microsoft 365 Tenant Health Check nach CIS-Benchmark

Dateizugriffsrechte verwalten mit Microsoft RMS – Teil 2

Edge Computing

Migration von HOST-Anwendungen zu AWS: Modernisierung

Microsoft 365 Graph – Das Gateway zu Ihren Daten in M365

Die Bedeutung einer Governance

Enterprise Identity Roadshow

Dateizugriffsrechte verwalten mit Microsoft RMS – Teil 4

Dateizugriffsrechte verwalten mit Microsoft RMS – Teil 3

Zero Trust dank modernem Authorization Management

UAM – User Access Manager for HCL Connections

Security, Identity & Access Governance

Security, Identity & Access Management

Pimcore as an Open Source Software Platform

Die Bedrohung im Internet und wie du dich schützen kannst

HCL Leap und Volt

Self-Sovereign Identity Teil 1: Die Geschichte